Centre de Réflexion

sur la Sécurité Intérieure

10 rue Cimarosa – 75116 PARIS

Retrouvez l’interview de Béatrice BRUGERE sur la chaîne Images & Droit, le média des acteurs et des analystes du Droit et de la Justice.

L’occasion de découvrir son ouvrage :

« Justice : La colère qui monte. Plaidoyer pour une refondation complète », aux Editions de l’Observatoire

Délais de jugement, illisibilité des procédures, vaine tech-nocratie, hyperinflation normative, trop grande politisation, corporatisme, différence de traitement entre les victimes et les délinquants, perte de souveraineté… De nos jours, les critiques contre l’institution judiciaire ne manquent pas. De plus en plus violentes, elles délégitiment la justice et sapent assurément son autorité. La justice en France semble en effet marcher à reculons?: plus on la réforme et moins elle progresse ! Mais c’est un fait : les citoyens n’acceptent plus ni sa lenteur, ni sa complexité, ni ses décisions incompréhensibles ou laxistes. La mise à sac récente du tribunal d’Aurillac ou l’incendie du tribunal de Nanterre constituent autant d’alertes à prendre très au sérieux. Pour Béatrice Brugère, sauver ce qui peut l’être de la justice en France ne se réglera pas de manière strictement budgétaire ou technique. La justice ne retrouvera sa vocation profonde qu’à la condition d’une complète refondation : protéger les plus faibles, sanctionner vraiment les délinquants, sauvegarder les libertés menacées, apprendre aussi à devenir plus accessible et plus humaine. Au travers de ces pages, la magistrate nous donne malgré tout des raisons d’espérer et de se battre. Elle propose notamment, avec lucidité et courage, un changement de cap complet : pour que la justice reprenne toute sa place… mais rien que sa place.

Les entreprises et professions libérales face à la cybercriminalité

Le risque cyber constitue désormais un territoire de délinquance de masse. Il impose aux entreprises d’opérer un changement de paradigme sur le sujet pour se protéger face à cette insécurité de type numérique.

Par Benoît Fayet, membre du comité stratégique du CRSI

Les petites entreprises et les professions libérales, au même titre que les grandes entreprises ou organismes publics détenteurs de données personnelles, sont particulièrement exposées aux risques numériques et doivent en conséquence s’adapter et trouver des solutions pour se protéger de la cybercriminalité. Il s’agit de systématiser la prise en compte de cette menace. Penser son activité professionnelle sans intégrer le risque cyber est désormais l’assurance de conséquences potentiellement dramatiques sur le long terme.

Plus de 6 000 PME françaises victimes de cybercriminalité en 2023

Les entreprises françaises, ETI, PME ou grands groupes, au même titre que des structures publiques (hôpitaux, écoles, …) sont aujourd’hui massivement victimes d’incidents de sécurité informatique.

Plus de 6 000 PME françaises ont été attaquées sur les 12 derniers mois.

Des données sans doute minorées, pour 1 cyberattaque déclarée auprès des services de police, il y aurait plus de 50 cyberattaques en réalité, tentées ou réussies.

Les conséquences sont désastreuses puisque 60% des entreprises victimes de cybercriminalité déposent le bilan dans les 6 mois. Il est donc nécessaire que les entreprises prennent conscience du risque cyber, sans attendre de se faire attaquer pour réagir.

La cybercriminalité, un “marché” structuré et organisé

Le “marché” de la cybercriminalité s’est en effet considérablement transformé et structuré depuis quelques années. 70% des infractions “cyber” sont liées à des escroqueries, 25% sont liées à l’image et à la vie privée (cyber harcèlement, pédopornographie, etc.) et 5% sont véritablement du hacking, émanant de professionnels généralement liées à des attaques organisées par des groupes, voire des États dans un marché ou le caractère international des attaques est de plus en plus prégnant.

Désormais en effet, des groupes de cybercriminels sont constitués en véritables entreprises avec des stratégies et des objectifs pour réaliser un chiffre d’affaires et faire fructifier leurs activités. Aussi, ces cybercriminels visent ils en priorité les entreprises de taille moyenne du fait de leurs vulnérabilités avec de la donnée sensible qu’il est possible de faire “fuiter” et essentielle au bon déroulement des activités de ces entreprises sans laquelle elles pourraient être paralysées et qui sont donc des leviers pour les faire “chanter”. Les données médicales sont par exemple les données les plus lucratives pour les cybercriminels avec le coût d’un dossier médical pouvant atteindre 350 dollars sur le darkweb.

De plus, le risque cyber a été particulièrement renforcé avec la crise sanitaire. Le confinement a contraint les entreprises à laisser leurs salariés accéder aux réseaux internes depuis des appareils personnels, sans que ces réseaux n’aient été durcis en conséquence. Plus généralement, les entreprises payent aujourd’hui le prix d’une accélération de la digitalisation de la société alors même que leurs environnements informatiques se sécurisent peu à peu.

Cette situation est d’autant plus préoccupante que ces environnements sont de plus en plus interconnectés, générant des quantités de données qui sont autant de cibles. Les cybercriminels surfent aussi sur les nouvelles technologies qui leur offrent des opportunités comme le cloud qui a vu le nombre d’attaques contre ces serveurs doubler en 2023. L’intelligence artificielle est aussi un facteur de risque avec des technologies facilitant la tromperie des entreprises sur des périmètres de plus en plus large (clonage vocal, pretexting, …).

Des réponses possibles face à la cybercriminalité

1. Un enjeu clé de souveraineté qui engage une réponse étatique

En France, la cybercriminalité est prise en compte depuis la loi informatique et libertés (1978) et encadrée par un dispositif juridique prévoyant des peines allant jusqu’à cinq ans d’emprisonnement et 75 000 euros d’amende.

La France dispose de plusieurs structures dédiées à la répression de la cybercriminalité au sein d’un dispositif de défense de qualité mais morcelé et complexe. Il y a l’Office central de lutte contre la criminalité liée aux technologies de l’information et de la communication (OCLCTIC) au sein de la Police judiciaire, le Centre de lutte contre les criminalités numériques (C3N) au sein de la Gendarmerie nationale ou encore la Brigade d’enquête sur les fraudes liées aux technologies de l’information (BEFTI) au sein de la préfecture de police de Paris auquel s’ajoute l’Agence nationale de la sécurité des systèmes d’information (ANSSI) qui pilote la stratégie de défense et de sécurité des systèmes d’information de la France. Un dispositif national d’assistance aux victimes de cybercriminels existe également (cybermalveillance.gouv.fr) permettant de les aider dans leurs démarches et proposant des programmes de formation (SensCyber).

2. Un enjeu clé pour les entreprises qui disposent de solutions pour se protéger

Les entreprises et professions libérales hébergent des données particulièrement recherchées par des cybercriminels qu’ils pourront revendre. Il s’agit de données dites sensibles, au sens du RGPD. Dans le cas d’un cabinet d’avocats, ces données peuvent être celles d’entreprises clientes couvertes par le secret des affaires (savoir-faire industriel, technique ou technologique, brevet ou marque, fichiers clients, activités commerciales, …). Il peut s’agir aussi de données personnelles confiées en vue d’une action en justice (données médicales, données d’identité, données financières, données liées à des activités professionnelles, …) qui sont des informations recherchées pour servir ensuite à des infractions liées à des usurpations d’identité.

Les actions de prévention ou de limitation des impacts

La plupart des infractions cyber peuvent être évitées, en mettant en place des systèmes de prévention. La cybersécurité d’une entreprise doit reposer sur les axes suivants :

- Mettre en place des dispositifs amont de sécurité informatique.

- Réaliser un audit de sécurité et une analyse des risques par un prestataire de service spécialisé.

- Identifier si sa structure dispose d’informations sensibles, s’interroger sur l’endroit où sont stockées les données, …

- Identifier les données sur lesquelles la structure a des obligations de protection et de gestion aux termes du RGPD

- Evaluer la sécurité informatique des données utilisées et des équipements informatiques (stockage, propriété des informations, outils type messageries, etc.).

- S’appuyer sur l’audit pour mettre en place un dispositif de protection.

- Mettre en place des outils numériques sécurisés garantissant la sécurité des données et des échanges au sein de sa structure et vers l’extérieur.

- Mettre en place des dispositifs de protection qui permettent en cas d’attaque de revenir rapidement à une situation acceptable (sauvegarde et back-up de ses données essentielles, plan de continuité de l’activité informatique,…).

- Mettre en place au sein de son organisation des actions de sensibilisation et de formation des collaborateurs sur des règles d’hygiène numérique (parcours proposés par l’ANSSI, la CNIL, …).

- Intégrer le risque cyber dans les budgets pour l’achat de logiciels de protection, de matériel, mais aussi pour les moyens humains ou de formations pour mener les actions évoquées de formations ou les plans de prévention.

Les actions en réaction à une attaque

En réponse à une attaque, plusieurs points clés sont à retenir, autour des actions suivantes :

- Signaler rapidement les faits auprès des services de police et systématiquement porter plainte.

- Communiquer en transparence et rapidement aux enquêteurs toute trace ou preuve numérique que le cybercriminel aurait pu laisser comme sur une scène “physique” de crime.

- Solliciter le dispositif cybermalveillance.gouv.fr et se faire aider par des prestataires spécialisés pour mettre en place les actions de relance de l’activité.

- S’appuyer sur les liens existants à un niveau interprofessionnel (CGPME ou MEDEF, CNB,…) avec les structures type ANSSI afin de remonter les incidents.

En conclusion, les cyberattaques spectaculaires et médiatisées contre les infrastructures sont les prémices de difficultés voire de catastrophes qui peuvent désormais frapper tous les acteurs économiques privés. Compte tenu des enjeux attachés à leur secteur d’activité, les entreprises et professions libérales sont autant exposées que les autres. Il incombe donc à chacun de s’organiser en conséquence et de s’y préparer, avec l’aide de spécialistes, via des plans de prévention de hauts niveaux et surtout en éduquant chacun des collaborateurs des entreprises concernées. La première faille est humaine, et chacun doit être responsabilisé.

Intelligence artificielle et cyber-conflictualité

Depuis novembre 2022 et la sortie de ChatGPT 3, l’IA suscite un intérêt passionné – mais aussi teinté d’inquiétude – dans les médias, le grand public et le monde économique. Jamais une innovation ne s’était diffusée aussi vite : le million d’utilisateurs était atteint en cinq jours, les cent millions en moins de deux mois. Un débat mondial s’engageait à son égard.

Par Colomban Lebas, agrégé d’histoire et géographie, docteur en science politique.

Quelques mois après le lancement public de ChatGPT 3,5, apparaissait une version augmentée, ChatGPT 4, ce qui semblait impliquer une dynamique de progression très ascendante – à rapprocher de la loi de Moore, ininterrompue depuis les années 50, et prévoyant le doublement des capacités de calcul des circuits intégrés à base de transistors tous les 18 mois environ. Bientôt des entrepreneurs et des chercheurs de haut niveau s’inquiétaient d’une possible perte de contrôle du destin de l’humanité, au cas où les IA atteindraient trop vite et sans précaution un niveau d’intelligence apparente dépassant celui d’un humain convenablement éduqué (La fameuse AGI)…

Une telle rupture technologique n’aurait-elle pas inévitablement un impact significatif sur les équilibres régnant au sein du cyberespace en particulier matière de rapport offensive-défensive ?

Après un bref commentaire des performances actuelles des grands modèles de langage de type GPT, Gemini ou Claude, nous tenterons de mettre en évidence la manière dont ces IA pourraient transformer les pratiques ayant cours dans le champ de la cyberconflictualité.

Si à moyen/long terme, l’apparition d’IA à aux performances décuplées, capables de dépasser l’humanité dans nombre de tâches quotidiennes, constitue sans nul doute une rupture anthropologique profonde – car facteur d’accélération du progrès techno-scientifique et porteuse de mutations qui affecteront l’ensemble des domaines d’activité – il convient néanmoins de resituer à sa place exacte la percée technologique en cours.

Les IA comme ChatGPT fonctionnent sur la base de grands modèles de langage (LLM), capables de sélectionner à partir d’une amorce textuelle les contenus les plus plausibles, sur la base d’un entraînement préalable supervisé portant sur un gigantesque corpus de données issues de la sphère numérique et tirant parti d’algorithmes probabilistes sophistiqués. La performance du système repose sur la capacité à effectuer massivement des calculs dans des délais de plus en plus brefs. Ce qui, incidemment, posera à terme d’importants problèmes énergétiques. Notons qu’en aucun cas les LLM (Large Language Models) ne comprennent ce qu’ils font. Il s’agit de simples programmes informatiques, agissant de manière purement mécanique.

A noter également que ces dispositifs ne constituent que l’une des manières de progresser en matière de simulation des intelligences humaines. Des voies alternatives sont possibles, et il est tout à fait plausible qu’à moyen/long terme, le progrès en IA emprunte d’autres chemins que celui des LLM. Toujours est-il que ce sont ces IA à base de LLM qui sont aujourd’hui à la disposition du grand public. D’utilisation assez simple, elles sont intrinsèquement reliées – par leurs modalités d’entraînement et de fonctionnement – au cyberespace, milieu en proie à une intense conflictualité dont l’origine et les modalités sont très diverses : rançonnage, intrusions, prises de contrôle hostile, acquisition de renseignement, opérations d’influence, déstabilisation du système de défense de l’adversaire…

Examinons désormais en quoi les IA contemporaines, fondées sur l’apprentissage supervisé et /ou automatique, type ChatGPT et concurrents, sont-elles susceptibles, aujourd’hui et dans l’avenir proche, de modifier les termes de la conflictualité dans le cyberespace ?

La sphère numérique se caractérise par sa très forte évolutivité. Le cycle de vie des outils qui y permettent l’action est en effet extrêmement court. Dans ce monde opaque et changeant, l’agilité des postures est le maître-mot. D’où l’avantage donné à l’offensive sur la défensive. D’où également la supériorité de principe des défenses mobiles sur les défenses statiques ou périmétriques. Dans ce cadre, l’usage d’outils d’attaque ou de défense fondés sur l’IA y apparaît a priori fort utile. Cette sphère est par ailleurs transversale à tous les autres milieux physiques d’action : terre, air, mer, espace,… d’où un important potentiel, hors-cyber (actions parfois qualifiées de “cinétiques”).

Le coût d’accès à la sphère cyber est par ailleurs très faible, tandis que se développent des outils d’IA généralistes quasi-gratuits. Alors qu’à l’inverse, les effets d’une attaque cybernétique peuvent procurer des gains considérables, comme par exemple la création d’une nouvelle configuration du champ de bataille, structurellement favorable, sans même avoir physiquement combattu,… ce qui, dans la perspective de penseurs comme Sun Tzu, établirait une situation stratégique “idéale”.

Cette sphère numérique est enfin le milieu où il est aujourd’hui le plus aisé aux IA de type LLM d’opérer,… en attendant la généralisation de leur appariement avec des agents physiques artificiels qui permettront de disposer de robots pleinement insérés dans la sphère matérielle, et pourtant dotés de la même quantité d’intelligence que ChatGPT 4 , 5 ou ses successeurs…

Il faut donc s’attendre dans les années qui viennent à un recours massif aux techniques d’IA dans la cyberconflictualité, qu’il s’agisse d’actions sur la couche sémantique, sur la couche logicielle, ou bien même sur la couche physique.

Il en sera ainsi, par exemple, des opérations de cyber-influence, qui seront de plus en plus friandes en outils à base d’IA.

- Dans le cadre d’une opération d’influence, intervenant sur la couche sémantique, L’IA permettra de créer très vite des agents conversationnels de propagande diffusant des contenus biaisés, ou bien comportant des informations volontairement erronées. L’automatisation par l’IA permet de créer massivement de tels agents, entraînant un effet de masse et saturation du “marché idéologique” susceptible de susciter massivement de fausses perceptions : théories complotistes, ou bien, au cours d’un conflit, impression que l’on perd alors que dans la réalité on progresse, etc.

- Le recours à des IA à des fins de persuasion peut s’avérer très productif car les LLM les plus performants s’avèrent dès aujourd’hui plus convaincants qu’un humain réel. Les IA récentes sont par ailleurs plus empathiques que ces derniers.

- De plus en plus, L’IA permettra de diffuser massivement et de manière toujours plus crédibles, des fausses images, de faux fichiers vocaux, de fausses vidéos, de fausses interviews, même si certaines IA pourraient inversement s’avérer performantes dans le repérage des “fakes”.

- L’IA permettra d’aller toujours plus loin dans l’hyper-personnalisation des contenus, affinant d’autant les techniques de manipulation de masse.

- Le recours à des agents conversationnels à base d’IA performantes peut être utile pour effectuer des tâches de renseignement comme le repérage et la priorisation de cibles en vue d’opérations ultérieures, y compris dans la sphère Dans tous les cas, l’IA pourra être mobilisée pour repérer le plus rapidement et le plus exhaustivement possible l’ensemble optimal des cibles à soumettre à une attaque cyber donnée, par exemple dans le cadre d’une opération d’intrusion et de vol de données ou bien d’influence. Des techniques comme l’eye tracking, la reconnaissance des émotions, le neurohacking ou bien la détermination de patterns de comportement à travers l’exploitation d’objets connectés à diffusion aujourd’hui exponentielle, peuvent être mobilisées pour affiner la connaissance de la cible. Elles faciliteront sa manipulation ultérieure : captation d’attention, exploitation rationnelle des circuits de la récompense… les leviers à disposition sont nombreux et variés !

Hors de la couche sémantique ensuite, l’IA va également être déterminante : au plan logiciel, elle change la donne. Elle met en effet – et elle mettra toujours plus – de capacités de programmation automatisées à la disposition de ses utilisateurs.

Autrement dit, il deviendra de plus en plus facile à des pirates, même peu avancés en programmation, de réaliser des outils relativement sophistiqués, et en un temps très bref puisque l’IA code extrêmement rapidement. Le consensus des experts s’attend d’ailleurs à une poursuite de la progression exponentielle des performances des LLM dans les tâches de programmation.

Enfin, au plan des actions offensives matérielles à des fins de perturbation de la couche physique, il est clair que le développement de drones ou de robots d’attaque, dont la part d’autonomie ira croissant en particulier grâce à l’IA, ouvre d’importantes perspectives : des drones, toujours plus denses en outils fondés sur l’IA, pourraient apprendre à perturber le fonctionnement d’infrastructures-clés des réseaux. Par exemple des drones ou robots sous-marins, dopés à l’IA – particulièrement utile ici pour pallier l’opacité du milieu sous-marin vis-à-vis des ondes électromagnétiques, qui rend quasi-impossible leur téléopération sans fil. Ces drones pourraient perturber efficacement et en toute discrétion le fonctionnement de câbles sous-marins.

Inversement, n’oublions pas que l’IA ouvre également d’importantes perspectives en matière de défense cyber : mise au point plus rapide de parades logicielles (antivirus par exemple, patchs correctifs de failles logicielles) en utilisant les capacités de codage rapide de l’IA. L’analyse de la stratégie des attaquants pourra également être facilitée par le recours à l’IA en matière d’observation du comportement de l’adversaire, de détection des intrusions et des manipulations, d’identification des dégradations commises et compréhension générale de la manœuvre et du dispositif d’attaque auxquels on fait face. En cas d’attaque portant sur le capital réputationnel d’un acteur, l’IA rendra la détection des signaux faibles plus aisée et permettra d’engager au plus vite des actions correctives.

En conclusion, les technologies relevant de l’IA modifient considérablement les outils à disposition pour agir dans le cyberespace autant au plan offensif que défensif, et ce, pour les couches tant sémantiques que logicielles ou physiques. La plus ou moins grande maîtrise de ces techniques sera l’un des paramètres décisifs du rapport de force et de la relation offensive/défensive lors des conflits à venir. L’irruption de l’IA grand public accentuera encore la porosité entre sphère civile et sphère militaire dans le cyberespace, fragilisera de nombreux États et démocratisera toujours plus l’usage de techniques d’attaques qui autrefois étaient l’apanage d’acteurs chevronnés. Sans une réelle volonté politique régulatrice, dotée de moyens convenablement dimensionnés, il pourrait en résulter une explosion des récits divergents, une prolifération des théories complotistes et une dangereuse relativisation du concept même de Vérité. La maîtrise des technologies fondamentales de l’IA ainsi que la capacité à les appliquer à la sphère militaire et sécuritaire apparaissent donc incontournables pour une puissance comme la France, membre permanent du Conseil de Sécurité de l’ONU : il en va de sa crédibilité future et de sa liberté de manœuvre dans le monde complexe et instable du XXIe siècle, qui, sous nos yeux, s’esquisse.

La cybersécurité dans la stratégie militaire française

La cybersécurité s’ancre dans une myriade de concepts liés au cyberespace (l’espace constitué par les infrastructures interconnectées relevant des technologies de l’information, notamment l’internet, et par les données qui y sont traitées). La cybersécurité comprend les usages défensifs et offensifs des systèmes d’information. On prend en compte les moyens techniques utilisés pour l’échange de données (réseaux informatiques, téléphoniques, satellitaires…) ainsi que l’ensemble des informations stockées ou circulant sur des supports numériques (sites Internet, bases de données, messageries et communications électroniques, transaction dématérialisées, etc).

Par Paul Laurent, étudiant en droit public à l’université Paris-Panthéon-Assas

Le cybersécurité est constituée de 3 axes fondamentaux :

- La cyberdéfense

- La cyberrésilience

- La cyberprotection

1/ La cyberstratégie militaire française, perspective historique

Le livre blanc sur la Défense et la Sécurité nationale en 2008, en positionnant les attaques informatiques comme deuxième menace la plus importante pour la sécurité nationale, affirme la prise de conscience des enjeux “cyber”.

Le livre blanc de 2013 va plus loin en affirmant que la “capacité à se protéger contre les attaques informatiques, de les détecter et d’en identifier les auteurs, est devenue un des éléments de la souveraineté nationale”.

La stratégie cyber française est développée en profondeur dans la revue stratégique de cyberdéfense de 2018.

La cybersécurité française est mise à l’épreuve annuellement sur l’exercice DEFNET.

2/ Le éléments de la doctrine militaire française

Taillée pour répondre à 6 missions principales (prévenir, anticiper, protéger, détecter, réagir, attribuer), la doctrine française s’organise en 3 axes de lutte informatique :

La Lutte Informatique Défensive (LID).

C’est la composante traditionnelle de la posture stratégique française dans le domaine “cyber”. Elle met en œuvre le travail de plusieurs acteurs (principalement COMCYBER, ANSSI et services de renseignement) pour répondre principalement aux missions de prévention, de protection et d’attribution.

La LID, par la vigilance continue imposée par le cyberespace, nécessite la mise en place d’une posture permanente de cyberdéfense (PCC), qui doit permettre de répondre à quatres niveaux de menaces :

- Jaune : risques potentiels plus ou moins importants.

- Orange : risques potentiels plus ou moins importants.

- Rouge : risques hostiles jugés

- Écarlate : risques majeurs et simultanés.

La Lutte Informatique Offensive (LIO)

Le volet offensif de la lutte informatique n’apparaît publiquement qu’en janvier 2019 dans le corpus doctrinal français.

C’est dans une volonté d’affirmation face à des concurrents étatiques et infra-étatiques de plus en plus agressifs que les autorités ont décidé de rompre (légèrement) avec la posture uniquement défensive qui prévalait.

Cet aspect offensif reste très encadré par le droit national et international, et la France affirme n’y recourir que dans le cadre de la légitime défense.

La mise en place d’une action offensive peut être réalisée de manière autonome ou en combinaison avec des moyens militaires conventionnels pour “produire des effets à l’encontre d’un système adverse pour en altérer la disponibilité ou la confidentialité des données”.

La Lutte Informatique d’Influence (L2I)

Ce dernier élément est probablement le plus dense, puisqu’il nécessite une posture permanente offensive et défensive, et comprend un aspect tri temporel, avec une utilisation en amont, durant et en aval d’un conflit.

Cet aspect met potentiellement en concurrence l’Etat français et les forces armées avec n’importe quel acteur dans un conflit asymétrique déterritorialisé, en jouant sur des leviers parfois exclusivement irrationnels (la stimulation émotionnelle des utilisateurs notamment). La guerre, mais aussi les relations internationales, pouvant se définir comme une dialectique des volontés, la lutte d’influence au sein de la “couche informationnelle du cyberespace” joue un rôle éminemment stratégique.

Les missions du COMCYBER consistent “à détecter les attaques informationnelles susceptibles de nuire à la réputation des armées ou d’entraver leur action, à les caractériser, à les contrer et à promouvoir l’action de nos forces” (renseigner, défendre et agir).

3/ La structure militaire française

Le COMCYBER : Le commandement de la cyberdéfense, créé en 2017, rassemble l’ensemble des forces de cyberdéfense du ministère des armées. Il est placé sous l’autorité du chef d’état-major des armées.

Il dispose d’un état-major de la cyberdéfense (EM-CYBER) intégré dans la structure de l’état-major des armées, ainsi que d’un groupement de la cyberdéfense des armées (GCA) qui regroupe les centres spécialisés en cyberdéfense (notamment le Centre d’Analyse en Lutte Informatique Défensive – CALID).

L’ANSSI : L’Agence nationale de la sécurité des systèmes d’information, créée en 2009, est placée sous l’autorité du Premier ministre par le biais du secrétariat général de la Défense et de la Sécurité nationale (SGDSN). Entité non-militaire, elle est chargée de la mission d’autorité nationale de défense des systèmes d’information de l’Etat et du soutien à ses opérateurs. L’ANSSI travaille en étroite collaboration avec les acteurs militaires de la cybersécurité.

Le CIAE : Le Centre interarmées des actions sur l’environnement, sous la tutelle du commandement du renseignement (COM-RENS) regroupe des acteurs français de l’influence militaire dans une perspective de mise en œuvre de la L2I.

Les autres organes : Un certain nombre d’autres structures sont dotés de compétences pour répondre aux enjeux de LID, LIO et L2I. On soulignera notamment VIGINUM (sous l’autorité du SGDSN), la DGSE, la DGSI, le Conseil de défense et de sécurité nationale (CDSN, le Comité de direction cyber (CODIR), le Coordonnateur national du renseignement et de la lutte contre le terrorisme (CNRLT), etc.

Depuis 2021, la gendarmerie nationale s’est dotée d’un “commandement de la gendarmerie dans le cyberespace” (ComCyberGend) regroupant l’institut de recherche criminelle (IRCGN) et le centre de lutte contre les criminalités numériques (C3N). Il est chargé de piloter, conduire et animer le dispositif de la gendarmerie nationale dans la lutte contre les cybermenaces.

4/ Le cadre juridique internationale des actions de cyberdéfense

Les actions de lutte informatique défensive et offensive s’ancrent dans le principe de légitime défense, et dans la doctrine française du droit international sur le cyberespace.

Les actions de lutte informatique d’influence répondent à deux systèmes normatifs en fonction du contexte d’action. En temps de paix, c’est la Charte des Nations unies qui est la norme internationale de référence. En cas de conflit armé, la France s’engage à respecter les règles du Droit international humanitaire (nécessité militaire, précaution et proportionnalité dans l’attaque).

Les articles L. 2321-1 à L. 2321-4 du Code de la défense contiennent les dispositions juridiques nationales principales en ce qui concerne la mise en œuvre des actions de l’Etat sur le cyberespace.

5/ Les acteurs industriels français

On note le déploiement de certains des grands acteurs industriels de Défense et de Sécurité français sur le segment de la cybersécurité (Thalès, Aribus Defence & Space, etc) mais aussi d’acteurs civils comme Capgemini, Atos, Orange Cyberdéfense ou encore SFR Cybersécurité.

La France représente 4% d’un marché mondial de la cybersécurité écrasé par les Etats-Unis (39%).

La question d’un marché européen face aux filières nationales chinoise, états-unienne ou israélienne se pose. Le règlement EIDAS (harmonisation des normes sur l’identification électronique) ou la directive Network and Information Security de 2016 concrétisent une démarche timide en ce sens, malgré l’absence de vision commune dans le domaine.

6/ L’évolution des menaces

La particularité du risque cyber réside dans l’absence totale de barrières géographiques combinée à l’accès à une capacité de nuisance de la part d’individus isolés. Plus globalement, la menace se découpe en deux catégories : l’action militante et l’action mercantile.

Ce péril joue un rôle majeur dans le rééquilibrage du rapport de force mondial au profit des pays émergents, dans l’émergence des mouvements terroristes et dans la redistribution des sphères d’influence régionales.

A l’échelle nationale, la menace cyber est sur une courbe largement ascendante, en raison d’une part de l’augmentation des menaces mondiales, mais aussi plus simplement de l’intensification de la cybernétisation qui étend mécaniquement la surface menacée.

Quelques chiffres :

- Augmentation de 50% des cyberattaques visant les collectivités territoriales (depuis 2019).

- Plus de la moitié des entreprises françaises ont déjà subi une cyberattaque.

- 2 milliards d’euros de dégâts pour l’économie française (2023).

- Augmentation de 300% des cyberattaques russes contre les pays de l’OTAN (de 2020 à 2022).

7/ Les enjeux à venir

Outre l’augmentation des menaces et la difficulté de mise en œuvre commune à l’échelle européenne (absence de conception commune des menaces, méthodes de traitement et normes industrielles), la France est confrontée à plusieurs enjeux. Voici les principaux :

- La proposition, conformément au droit international, d’une définition exacte de l’étendue de la souveraineté des Etats sur les différentes couches du cyberespace et des actes considérés comme illicites.

- Les difficultés de recrutement (1 100 postes non pourvus au ministère des Armées) malgré l’ambition de créer 953 nouveaux postes d’ici 2030.

- L’importance de la formation continue dans ce secteur, donc la perte de temps de travail effectif.

- La complexité de la mise en place d’un cloud de confiance souverain.

- Le cas d’Atos, et du maintien de ses activités cyber dans le giron d’un groupe français.

- La “dette technique” à rattraper pour adapter les forces françaises aux enjeux technologiques (près d’un milliard d’euros).

- La sécurisation des Jeux Olympiques (3 milliards d’attaques cyber attendues, 10 fois plus qu’à Tokyo en 2020).

– Par Olivier DEBENEY, chef de cabinet

L’état d’urgence

Le cas de la Nouvelle-Calédonie offre une illustration récente de la mise en œuvre de l’état d’urgence. Décrété le 15 mai 2024 en réponse à des violences meurtrières liées au référendum sur l’indépendance, il permet aux autorités de restreindre certaines libertés individuelles, d’effectuer des perquisitions sans autorisation judiciaire et d’assigner des individus à résidence.

Généralités

L’état d’urgence est un régime d’exception qui renforce les prérogatives des autorités administratives en cas de trouble grave à l’ordre public ou de catastrophe. Le ministre de l’Intérieur et les préfets peuvent alors prendre des mesures restreignant les libertés fondamentales.

Créé en 1955 pour faire face aux événements liés à la guerre d’Algérie, l’état d’urgence a été appliqué cinq fois entre 1955 et aujourd’hui :

- Lors de la guerre d’Algérie (en 1956 sur le territoire algérien – puis application à toute la métropole en 1957),

- En Nouvelle-Calédonie en 1984,

- Lors des émeutes de 2005,

- Entre le 14 novembre 2015 et le 1er novembre 2017 à la suite des attentats islamistes de 2015,

- Et le 15 mai 2024 en Nouvelle-Calédonie.

Les autres cadres juridiques

L’état d’urgence sanitaire En mars 2020, l’état d’urgence prend une nouvelle forme : l’état d’urgence sanitaire, donnant un cadre légal aux mesures prises par le gouvernement pour lutter contre l’épidémie de Covid-19.

L’état de siège Si le gouvernement estime que l’État d’urgence n’est plus pertinent pour garantir l’ordre public, l’État de siège peut alors être décrété en conseil des ministres (article 36 de la Constitution) : différence notoire avec l’État d’urgence, les pouvoirs de police sont transférés aux autorités militaires.

Les pouvoirs exceptionnels du Président de la République En dernier lieu, le président peut grâce à l’article 16 de la Constitution être doté de pouvoirs exceptionnels et exercer les pouvoirs exécutifs et législatifs.

Application

Définit par la loi du 3 avril 1955, l’état d’urgence a été modifié à plusieurs reprises depuis. Décrété en conseil des ministres pour une durée initiale de 12 jours, il peut être prolongé si une loi est votée par le Parlement. Cette dernière encadre son application pour une durée donnée.

Le ministre de l’Intérieur et les préfets peuvent alors décider par des arrêtés :

- des assignations à résidence de personne représentant un danger pour l’ordre public dans une durée limitée à 3 mois ;

- des interdictions de séjour : interdire la circulation et restreindre l’accès à tout ou à une partie d’un département à des personnes spécifiques ;

- des réquisitions de personnes ou moyens privés ; la remise d’armes et de munitions (catégories A à C) ;

- l’interdiction des manifestations et rassemblements de personnes sur la voie publique ;

- la mise en place de périmètres de protection pour assurer la sécurité d’un lieu ou d’un événement ;

- l’interdiction de certaines réunions publiques ou la fermeture de lieux publics et de lieux de culte au sein desquels sont tenus des propos appelant à la haine, la violence ou faisant l’apologie du terrorisme ;

- des perquisitions administratives. Ces dernières sont interdites entre 21h et 6h du matin, “sauf motivation spéciale” ainsi que “dans un lieu affecté à l’exercice d’un mandat parlementaire ou à l’activité professionnelle des avocats, des magistrats ou des journalistes”, auquel cas le procureur de la République doit en être informé ;

- le blocage de sites internet prônant des actes terroristes ou faisant l’apologie.

Contrôle parlementaire

Les autorités administratives ont l’obligation d’informer le Parlement des mesures prises dans le cadre de la loi d’état d’urgence, afin qu’il puisse les contrôler et les évaluer.

En raison de la multiplication des attentats terroristes depuis les années 1980, la France a, en parallèle de l’état d’urgence, considérablement renforcé sa législation : la loi du 24 juillet 2015 sur le renseignement, la loi du 3 juin 2016 relative au terrorisme et au crime organisé, la loi du 30 octobre 2017 renforçant la sécurité intérieure et la lutte contre le terrorisme et enfin la loi du 30 juillet 2021 relative à la prévention d’actes de terrorisme et au renseignement.

Cette prolifération législative fait dire à certains juristes et observateurs que l’État d’urgence s’est banalisé et pérennisé en faisant son entrée dans le droit commun. Dans son rapport de 2021, le Conseil d’État a formulé des recommandations visant à clarifier l’application de l’état d’urgence et mieux le distinguer de la gestion de crise. L’étude préconise une définition plus précise en limitant son déclenchement aux crises de « haute intensité » et encourageant une approche proactive pour anticiper les actions gouvernementales.

Pour une meilleure gestion des crises, l’étude propose de faire du secrétariat général de la défense et de la sécurité nationale (SGDSN) l’administration interministérielle en charge la direction des opérations en période d’état d’urgence.

Enfin, les rapporteurs invitent à définir des schémas d’intervention pour chaque type de crise, et de renforcer les contrôles parlementaires et juridictionnels en inscrivant des règles procédurales dans la Constitution et d’activer un comité de liaison entre le Conseil d’État et la Cour de cassation dès le déclenchement de l’état d’urgence.

Un régime sollicité

L’état d’urgence est souvent réclamé par les politiques de l’opposition comme en juin 2023 lors des émeutes et violences urbaines liées à la mort de Nahel les présidents des partis LR et R! ont tous les deux réclamé que cette mesure soit prise par le gouvernement.

L’état d’urgence a également été demandé par les présidents des LR et du RN en février 2024 pour le département de Mayotte. En effet, l’archipel mahorais est en proie à de nombreux troubles de l’ordre public et subit l’arrivée massive de migrants depuis de nombreuses années.

Notre article sur Mayotte ici.

Le 24 mars 2024, à la suite des attentats du 22 mars 2024 à Moscou, un Conseil de Défense et de Sécurité nationale a été réuni par le Président Emmanuel Macron. Le gouvernement français a décidé de relever le plan Vigipirate au niveau “urgence attentat”, le plus élevé. La France avait réduit son niveau d’alerte depuis le 15 janvier (ce dernier avait été renforcé au moment de l’attentat terroriste qui avait coûté la vie de Dominique Bernard à Arras).

Quelques contestations

Ces mesures ont fait l’objet de critiques de certaines oppositions et du Défenseur des droits dès 2017. Elles sont dénoncées comme attentatoires aux droits et aux libertés des citoyens car elles renforcent considérablement les pouvoirs de l’exécutif (notamment en matière de police administrative).

Conclusion

Destinés à un «péril imminent», les états d’urgence récents ont permis de tirer différents enseignements sur ce régime d’exception, de cerner ses limites, ses avantages et ses risques.

Depuis 2015, la France a été durant la moitié de la période (jusqu’à aujourd’hui) en état d’urgence : antiterroriste ou sanitaire. Il est très probable que de futures crises conduisent à la mise en œuvre de nouveaux états d’urgence. La mise en place de ce régime est perfectible et résulte d’un affaiblissement structurel de l’État.

L’état d’urgence décrété en Nouvelle-Calédonie le 15 mai 2024 a autorisé la mise en place de restrictions telles que des couvre-feux, l’interdiction de manifester, des assignations à résidence et des contrôles d’identité renforcés. Les autorités ont également pu procéder à des perquisitions sans autorisation judiciaire. Elles ont aussi pu fermer des établissements recevant du public et restreindre l’accès aux réseaux sociaux.

Notre article sur la Nouvelle-Calédonie ici.

Cybercriminalité, le fin de l’insouciance numérique

Après une décennie d’intensification de la cybercriminalité, la sophistication des attaques couplée à la généralisation des usages numériques fait craindre une accélération brutale du phénomène. Or l’imminence des JO, événement planétaire unique, cristallise l’attention de nombreux acteurs. Dans ce contexte, les auteurs proposent un état des lieux des menaces et des parades, illustrées par des exemples frappants. L’article décrypte les profils des attaquants et leurs motivations. Les auteurs plaident pour une formation des décideurs et pour une stratégie de sécurité globale fondée sur des stratégies défensives à la fois centralisées et décentralisées, afin de préserver le numérique comme vecteur de croissance, de souveraineté et de liberté.

Par Antoine Duboscq et Thimothée Demoures, dirigeants de Wimi (suite collaborative française)

Introduction

Dans le panorama contemporain de la sécurité, la cybercriminalité émerge comme une force prédominante caractérisée par son caractère insidieux et son potentiel de destruction massif. Sous l’égide de l’ANSSI (Agence Nationale de Sécurité des Systèmes d’Information), la surveillance révèle une augmentation régulière des incidents rapportés, témoignant d’une réalité alarmante.

En 2023, on note +22% sur les piratages de comptes ou encore +30% sur les attaques par rançongiciels [1].

Cette tendance lourde soulève des questions pressantes quant à la préparation et à la résilience de nos infrastructures numériques et de nos organisations face à une menace en expansion et en actuellement en forte mutation.

Or, à l’exception des professionnels des systèmes d’informations et des experts en intelligence économique, l’attitude la plus répandue au sujet de la sécurité numérique est jusqu’à présent, une forme d’insouciance numérique. Bien compréhensible en raison de l’expérience quotidienne du numérique, cette posture passive de nombreux décideurs ne disparaît que lorsqu’une menace se matérialise dans leur quotidien, comme cela se produit de plus en plus souvent.

“Jusqu’ici, l’ANSSI se concentrait sur 500 à 700 acteurs régulés: Etat, acteurs liés à la sûreté nationale, opérateurs d’importance vitale+ et de services essentiels. C’est généralement contre eux que se concentraient les attaques. Mais, désormais, les attaquants pêchent au chalut. Il n’y a plus de particuliers, de PME, de collectivités, d’établissements de santé qui puissent se considérer comme à l’abri. (…) On ne peut plus faire l’impasse sur quoi que ce soit. (…) Nous devons complètement changer d’échelle et de manière de fonctionner pour traiter cette menace de masse.” Vincent Strubel, Directeur Général de l’ANSSI [2]

Au-delà des chiffres se profilent des récits poignants d’incursions cybernétiques d’envergure, dont les effets résonnent bien au-delà des sphères virtuelles…

Chacun se remémore l’épisode emblématique du piratage réussi des centrifugeuses nucléaires iraniennes, opéré dans le cadre de l’opération Stuxnet. Ce cyber-assaut, révélé en 2010 et ayant eu lieu en 2001, non seulement entrava les capacités d’enrichissement d’uranium de l’Iran, mais surtout, incarna une démonstration éloquente de la capacité de l’arme cyber à transgresser les frontières du virtuel pour impacter puissamment le monde tangible [3].

Aux Etats-Unis, le pipeline Colonial, pilier vital de l’infrastructure énergétique, fut en 2021 la cible d’une attaque : des cybercriminels exploitèrent une faille dans la sécurité informatique de Colonial Pipeline Company, au moyen d’un logiciel malveillant de type ransomware consistant à bloquer l’accès aux systèmes de l’entreprise. Face à cette menace, fut prise la décision difficile de fermer temporairement l’ensemble de son réseau de pipelines afin de prévenir une propagation ultérieure du malware et d’évaluer l’étendue des dégâts. Cette décision entraîna des répercussions immédiates sur l’approvisionnement en carburant de la côte Est des États-Unis. Les consommateurs furent confrontés à des pénuries locales de carburant, des files d’attente interminables dans les stations-service et une flambée des prix de l’essence. Les gouvernements locaux furent contraints de prendre des mesures d’urgence, y compris le rationnement du carburant [4].

Ainsi, au sein d’une ère numérique en constante évolution, il devient impératif d’appréhender la nature protéiforme des menaces cybernétiques et d’élaborer des stratégies d’atténuation à la hauteur des défis. Pour y contribuer, nous proposons ici une photographie des diverses manifestations de la cybercriminalité, de leurs répercussions dévastatrices et des mécanismes de défense disponibles. Se former est essentiel pour esquisser les contours d’une réponse collective et éclairée, visant à protéger les personnes et les biens, préserver la continuité de l’action de l’Etat et des acteurs économiques, en un mot garantir la pérennité de sociétés toujours plus interconnectées.

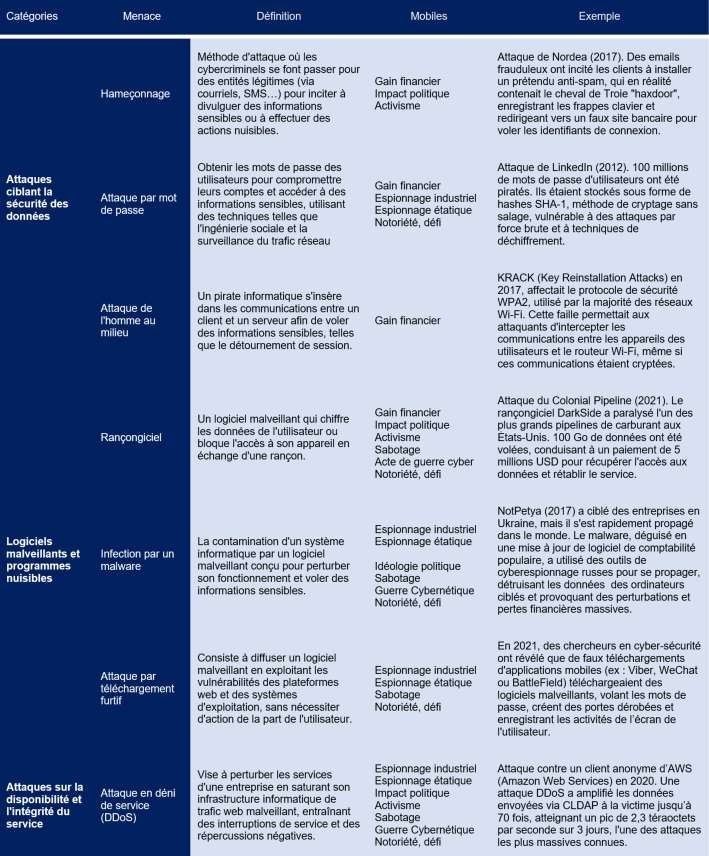

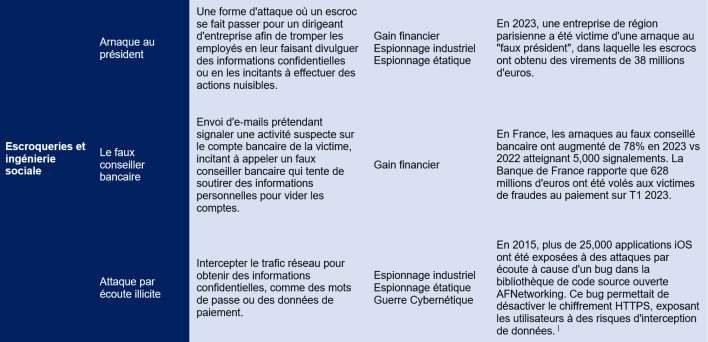

Dans cette optique, les deux tableaux ci-dessous se proposent d’examiner les diverses formes de cybercriminalité. Y sont listées menaces, typologie des attaquants et exemples historiques évocateurs.

1/ Les attaques

Pour les décideurs la première étape consiste à se familiariser avec les différents types d’attaques. C’est la raison pour laquelle nous avons conçu ce tableau de synthèse à partir de diverses sources. Le tableau offre une vue panoramique des 10 principales menaces de cybersécurité, regroupées en 4 catégories.

Pour chaque menace, nous indiquons la définition communément admise, les mobiles principaux des attaquants ainsi qu’un exemple, qui peut être approfondi à travers les liens vers les articles sources.

2/ Les attaquants

Les attaquants sont divers par leurs profils, leurs mobiles et leurs moyens. Nous offrons ici une typologie qui synthétise le point de vue des experts sur ce sujet. A noter, les frontières entre profils sont parfois floues, avec des acteurs ‘entre-deux’. Par ailleurs, certains acteurs agissent sous faux-drapeau, par exemple pour masquer des mobiles étatiques.

La professionnalisation des attaquants

La professionnalisation croissante des cyberattaquants se manifeste par l’adoption de structures organisationnelles similaires à celles des entreprises conventionnelles. Leurs structures se dotent ainsi de départements dédiés à la recherche et développement, aux ressources humaines et au juridique. Cette évolution témoigne de la hausse des profits, illustrée par l’augmentation du nombre et surtout du montant moyen des rançons que les organisations cibles sont prêtes à verser pour récupérer leurs données.

En 2023, selon le rapport de Sophos effectué sur 14 pays [5] , la proportion des rançons supérieures m 1 million de dollars atteint 40%, comparée m 11% l’année précédente.

S’agissant des secteurs et les pays les plus touchés, selon “l’Office of the Director of US National Intelligence”, la recherche de profit guide la stratégie des attaquants, qui privilégient des secteurs comme la défense, les administrations et la communication, ainsi que les régions Amérique du Nord (72% des attaques) et Europe (66%) [6].

Un stratagème puissant : les attaques « dormantes »

Une augmentation significative des cyberattaques d’origine étatique, notamment celles qualifiées de « dormantes », est observée au cours des cinq dernières années selon les données de l’Atlas 2022 de Thalès [7]. Avec ce procédé d’attaque, les cybercriminels implantent discrètement un logiciel malveillant dans le système d’information de l’entité ciblée, pour accéder aux données depuis l’extérieur sans être détectés. Ce stratagème est en particulier prisé pour la mise en place d’opérations d’espionnage à long terme, en visant des dommages élevés. Les attaques dormantes peuvent se dérouler sur des périodes prolongées allant de deux ans à plus d’une décennie. Elles sont favorisées par un contexte d’intégration croissante entre les États et certaines entreprises privées.

Les attaquants s’adaptent…

Parallèlement à leur professionnalisation, les attaquants évoluent constamment pour s’adapter aux parades et identifier de nouvelles opportunités. Parmi les facteurs clés de leur évolution : l’extension des commanditaires, les nouvelles possibilités technologiques, l’identification de nouveaux segments de victimes, les évolutions des politiques de sécurité et des comportements.

L’article de McKinsey & Company [8] et le résumé entre autres de Simplilearn fournissent une synthèse intéressante des facteurs d’évolution du côté des attaquants :

Avancées technologiques : L’introduction de nouvelles technologies, matérielles ou logicielles, crée de nouvelles vulnérabilités, qui facilitent le contournement des défenses existantes, le temps que celles-ci mûrissent et s’adaptent. Par exemple, l’essor de l’internet des objets (IoT) a ouvert de nouvelles portes pour les attaques ciblant des appareils connectés mal sécurisés.

Adaptation aux mesures de sécurité : Face à des mesures de sécurité plus sophistiquées, les cyberattaquants innovent pour les contourner, notamment par l’exploitation de failles zero-day (encore non corrigées) et l’utilisation de techniques avancées de persistance et d’évasion.

Diversification des motivations : Si historiquement, beaucoup d’attaques étaient motivées par le gain financier direct, aujourd’hui les motivations incluent l’espionnage industriel, la guerre informatique entre États, le militantisme (hacktivisme) ou simplement la recherche de notoriété, comme l’illustre notre tableau plus haut.

Évolution de la législation et des politiques publiques : Les changements dans les réglementations poussent les cyberattaquants à modifier leurs approches. Par exemple, le renforcement des lois sur la protection des données personnelles (RGPD en Europe) entraîne la mise au point de méthodes plus sophistiquées de vol d’informations.

Armes cyber clés en mains : Le ‘dark web’ offre des outils et services de cyberattaque « clés en main », permettant à des individus sans compétences techniques avancées de lancer leurs attaques. Ce phénomène élargit le profil et le nombre des attaquants.

Conflits internationaux : De tactiques, les cyberattaques sont devenues également des outils de nature stratégique. Dans les rapports de force géopolitiques, les cybermenaces influencent, déstabilisent, recueillent des renseignements visant d’autres nations ou groupes politiques essentiels. Dans une guerre hybride, le champ cyber offre de nouvelles potentialités d’attaque, pour frapper les lignes arrières, décrédibiliser un adversaire, créer des dommages sans avoir à déclarer des hostilités ouvertes.

3/ Intelligence Artifficielle, quels impacts ?

L’intégration de l’intelligence artificielle dans le domaine de la cybersécurité implique autant les méthodes de défense que d’attaque. Pour les défenseurs, des outils émergent (détection améliorée des menaces, réponses automatiques, anticipation…) mais dans l’immédiat ce sont avant tout de nouveaux risques à prendre en compte (malware plus intelligents, automatisation des attaques, exploitation des biais de l’IA, baisse de l’amateurisme dans la syntaxe verbale…) [9] [10] [11]. Parmi les cas d’emploi malveillants de l’IA, sont évoqués par Cybermalveillance.gouv.fr, incubé par l’ANSSI, « des hypertrucages (deepfakes) audio, vidéo ou photo visant à détourner l’image de célébrités à des fins d’escroquerie, des personnalités politiques à des fins de manipulation de l’opinion, ou encore de cyberharcèlement à caractère pornographique… ».

4/ Les parades

Le spectre des parades est extrêmement large : composants, architectures physiques, couches bases logicielles, logiciels de surveillance, chiffrement… Impossible de les lister ici. L’Europe à elle seule compte environ 60 000 entreprises et 660 centres d’expertise en cybersécurité.

Cependant pour les décideurs généralistes, non experts en SI, nous proposons ici une vue générale de 4 grands types de mesures défensives employées au sein des grandes organisations, publiques ou privées.

Diagnostic de l’état de santé numérique

Le point clé consiste ici dans l’identification des vulnérabilités. Les audits réguliers, les ‘pain tests’, ‘hackathons’ et les simulations ‘war-game’ font partie de la panoplie des outils.

Sensibilisation des collaborateurs

Les mesures consistent en formations, diffusions de bonnes pratiques [12], dispositifs pour recueillir les signes d’alertes et la prise en compte en amont de la cybersécurité dans les phases de conception des projets de l’organisation. Les moyens abondent pour stimuler une ‘hygiène de vie cyber’ : jeux, tests en conditions réelles, voire sanctions amicales pour les négligents – par exemple les fameux écrans “retournés”, ou les “je paye les croissants demain à tout le monde”, tapés sur l’ordinateur resté malencontreusement ouvert…

Veille cyber

La veille porte sur les flux numériques internes, et se nourrit par des sources spécialisées telles que les organismes gouvernementaux, certains fournisseurs et des experts spécialisées en cybersécurité, mais aussi sur la surveillance des réseaux sociaux et blogs pour repérer des menaces émergentes pour l’acteur concerné. Les RSSI (Responsables de la sécurité des systèmes d’information) jouent un rôle croissant dans les organisations ; des RSSI mutualisés apparaissent pour les PME / TPE.

Élaboration d’un PRA / PCA

Le PRA (Plan de reprise d’activité) et le PCA (Plan de continuité d’activité) permettent d’assurer une gestion efficace des cyberattaques en période de crise effective. Ces plans doivent inclure des mesures claires sur la manière d’agir en cas d’incident, telles que la désignation des responsables, la sensibilisation de l’équipe aux cybermenaces et la définition d’un protocole de communication pour informer les parties prenantes en cas de violation de données. Il est également crucial de tester régulièrement les systèmes et de souscrire à une cyber-assurance pour couvrir les éventuelles pertes financières causées par une attaque.

A ces mesures, viennent s’ajouter à l’étage supérieur des réponses de politique publique. Parmi les outils réglementaires mis en avant par les régulateurs, il n’est pas inutile de connaître l’existence des cinq suivants :

Qualification SecNumCloud

Établie par l’ANSSI (France), cette norme est destinée à assurer la sécurité des services de cloud computing (SaaS, IaaS, PaaS). Cette norme garantit que les fournisseurs de services cloud respectent des exigences strictes en matière de protection des données, de processus de recrutement, de résilience et de disponibilité des services, afin de protéger les infrastructures critiques et les données sensibles hébergées [13].

Loi SREN

La loi Française SREN (Sécurisation et Régulation de l’Espace Numérique), votée en première lecture (Assemblée Nationale et Sénat) en octobre 2023, vise à encadrer plus strictement l’espace numérique en France, notamment pour la protection des mineurs en ligne et la lutte contre les contenus illicites sur les réseaux sociaux. Elle introduit des obligations de modération pour les plateformes, des sanctions pour la diffusion de deepfakes sans consentement, et renforce le contrôle sur l’accès aux sites pornographiques par la vérification obligatoire de l’âge des utilisateurs. La loi prévoit des peines de bannissement des réseaux sociaux pour les cyberharceleurs et augmente les amendes pour les infractions numériques graves [14].

Certification EUCS (European Union Cloud Services)

L’EUCS est un projet de certification de l’Union européenne visant à harmoniser les normes de sécurité pour les services cloud à travers les États membres. Cette initiative vise à renforcer la confiance dans les services cloud en établissant des critères clairs de sécurité et de protection des données, facilitant ainsi leur adoption sécurisée par les entreprises et les organismes publics européens [15].

Règlement DORA (Digital Operational Resilience Act)

DORA est un règlement proposé par l’Union européenne pour renforcer la résilience opérationnelle numérique des entités du secteur financier. Ce cadre réglementaire oblige les entreprises à établir des mesures robustes pour prévenir, atténuer et gérer les risques liés aux TIC (Technologies de l’information et de la communication), incluant des exigences strictes sur la gestion des incidents cybernétiques et la surveillance continue des menaces. À partir de janvier 2025, cette réglementation s’appliquera aux 27 États membres de l’Union européenne [16].

Directive NIS 2 (Network and Information Security, version 2)

Succédant à la directive NIS, NIS 2 est une mise à jour significative qui élargit les exigences de sécurité et de notification des incidents pour les opérateurs essentiels (anciennement OIV et OSE en France) et les fournisseurs de services numériques. Elle vise à améliorer la coopération entre les États membres sur la cybersécurité, renforcer la sécurité des réseaux et des systèmes d’information. NIS 2 devrait entrer en application dans le droit national à partir d’octobre 2024 [17].

Par ailleurs, impulsé par les politiques publiques, l’écosystème de la cybersécurité en France connaît un développement notable, exacerbé par la pandémie de COVID-19 et l’augmentation notoire de données sensibles stockées sur le cloud. Ainsi, l’ANSSI a rapporté une escalade de 255% des incidents de sécurité en 2020 [18] , et cette tendance n’a pas fléchi les années suivantes. Ce focus permet de mettre en lumière les différentes strates d’évolution au sein de ce secteur crucial en France :

Plan d’investissement stratégique : l’État français a mis sur la table en 2021 1 milliard d’euros [19] pour soutenir l’innovation technologique, sécuriser les infrastructures critiques et stimuler l’économie numérique sécurisée.

Éducation : Création de programmes spécialisés dans des institutions de formation (ex : nouveaux programmes à l’École Polytechnique [20] ou création du Master cyberdéfense à l’École Hexagone [21]). Ces initiatives répondent à une pénurie de compétences, avec un secteur qui manque déjà au niveau mondial 4 millions de professionnels qualifiés selon l’étude “Cybersecurity Workforce Study”, réalisée par l’ISC2 fin 2023 [22].

Financements privés : L’évaluation menée par Wavestone en 2023 révèle un fort dynamisme du secteur [23], avec une augmentation des levées de fonds de +35% en France(55), dans un contexte de financement pourtant difficile pour l’innovation. La multiplication des salons de cybersécurité comme InCyber (FIC), les assises de la cybersécurité, la European Cyber Week, le Paris Cyber Show… n’en sont que le reflet.

Pôles d’excellence : Le Campus Cyber, inauguré en 2021 à la Défense, est devenu un pôle collaboratif réunissant plus de 160 entités [24], combinant les efforts de l’industrie, de l’académie et du secteur public. Aussi, pour maximiser leurs synergies, les industriels se structurent en groupements et associations professionnelles (ex : Hexatrust , l’Open Internet Project ou le GINUM).

Coopération internationale : La France a intensifié ses efforts et participe à des initiatives européennes et mondiales pour renforcer les capacités de réponse [25], permettant d’élaborer des normes et pratiques communes.

5/ Centralisation vs décentralisation des réponses :

Le choix entre centralisation et décentralisation des réponses aux menaces cybernétiques, tant au niveau des organisations que des politiques publiques, ne se limite pas à une opposition binaire, mais plutôt à une décision stratégique qui dépend de plusieurs facteurs : la taille et la structure de l’organisation, la nature des informations manipulées, la réglementation en vigueur et le budget alloué à la cybersécurité. Par exemple, une grande entreprise multinationale pourrait bénéficier d’une approche hybride, avec un SOC central (Centre Opérationnel de Sécurité), des politiques de sécurité [26] adaptées localement dans ses différentes filiales et l’intervention de hackers éthiques [27], tout en se conformant aux réglementations en vigueur et aux conseils d’une structure centralisée telle que l’ANSSI.

6/ Enjeux de guerre économique

D’après Charlotte Pillard Pouget, de l’Ecole de Guerre économique (EGE), la rivalité entre les États-Unis et la Chine dans le domaine de la technologie, notamment en ce qui concerne le déploiement de la 5G, a évolué en une forme de guerre technologique et économique. Par exemple, en 2018-2019 par crainte d’espionnage et de cyberattaques potentielles de la part de la Chine, l’administration Trump a interdit le marché de la 5G au géant chinois de l’électronique, Huawei, étendant ainsi le conflit au-delà du domaine commercial pour protéger les données sensibles américaines [28].

Cette rivalité met en lumière la question cruciale de la dépendance technologique dans un monde marqué par des tensions géopolitiques croissantes. Le numérique, autrefois perçu comme une innovation stimulant le consumérisme et ouvrant de nouvelles perspectives de marché, est désormais considéré comme un élément vital pour assurer le développement d’un pays de manière autonome, sans dépendre de processus de soumission à des acteurs étrangers. Ainsi, concept datant pourtant du début des années 2000, la “souveraineté numérique” refait surface.

En effet, la législation américaine avec le trio Patriot Act, FISA section 702, Cloud Act, présente des implications significatives pour la protection des données [29] pour les entreprises européennes ayant des activités, des données aux États-Unis ou utilisant des services américains. Cela concerne donc “presque” toutes les organisations publiques et privées européennes.

Patriot Act (2001)

Permet au FBI d’accéder sans mandat judiciaire aux données détenues par ces entreprises ou leurs prestataires, même si leur siège social est situé en Europe.

FISA (Foreign Intelligence Surveillance Act) section 702 (2008)

Autorise la collecte de renseignements sur les communications électroniques de personnes étrangères situées à l’extérieur des États-Unis, dans le but de recueillir des renseignements en matière de sécurité nationale. Cette disposition a été promulguée et prolongée en avril 2024 pour permettre aux agences de renseignement, (NSA, CIA, FBI entre autres), de collecter des données sans avoir besoin d’un mandat spécifique pour chaque cible.

Cloud Act (2018)

Modernise les lois sur la surveillance et le stockage des données à l’ère du cloud computing. Il autorise les agences gouvernementales américaines à accéder aux données stockées sur des serveurs cloud partout dans le monde.

Cette confrontation entre ces dispositions légales américaines et les réglementations européenne et nationales, (ex : RGPD), soulève des défis pour les entreprises opérant en Europe. Elles doivent non seulement naviguer entre le risque d’utilisation effective et non visible de ces textes, mais aussi être en conformité vis-à-vis des normes européennes en matière de protection des données. Cela nécessite souvent des adaptations et une nouvelle forme de complexité : évaluation des zones de conflits entre les législations, choix entre logiciels souverains et non-souverains (en fonction de la criticité des données), échanges de conformité versus enjeux de productivité entre DSI (Directeur des Systèmes d’Information), RSSI (Responsable de la Sécurité des Systèmes d’Information), DPO (Data Protection Officer), départements juridiques, directions générales, et directions métiers.

La souveraineté numérique émerge comme une réponse stratégique face aux menaces posées par ces législations. Les États européens cherchent à garantir un contrôle accru sur leurs données sensibles et à réduire leur dépendance vis-à-vis des fournisseurs de services numériques basés aux États-Unis. Les français sont d’ailleurs à 86% pour des mesures d’achat de souveraineté numérique, d’après l’étude WIMI-IPSOS (2021) [30]. Cela implique de promouvoir le développement de solutions technologiques et de services numériques français et européens avec une coloration forte en cybersécurité (ex : SecNumCloud, EUCS..). Cela permettrait aux organisations européennes de mieux se protéger des fuites de données, tout en préservant leur autonomie et leur compétitivité sur la scène mondiale. De plus, en favorisant la coopération entre les acteurs publics et privés au niveau national et européen, les démarches de souveraineté numérique permettent de partager les informations en circuit court, et ainsi avoir une meilleure efficacité dans les réponses aux menaces cyber.

Conclusion

Avec près de 450 millions de tentatives de cyberattaques tentés sur l’infrastructure des Jeux Olympiques (JO) 2020 à Tokyo, les JO sont devenus une cible privilégiée par les cybercriminels (x 2.5 par rapport à l’édition de 2012 à Londres).

Dans le contexte géopolitique et technologique actuel (guerre en Ukraine, arrivée de l’IA, informatisation croissante des systèmes…) les JO 2024 à Paris constituent donc un événement d’envergure susceptible d’attirer encore plus d’attaques ; environ “huit à dix fois plus” d’après le directeur de la technologie de Paris 2024, Bruno Marie-Rose. De surcroît, l’inquiétude est d’autant plus forte que les autorités craignent un passage cyberattaque “avec des dégâts matériels à une cyberattaque qui entraînerait des morts ou des blessés” selon Johanna Brousse, cheffe de la section spécialisée dans la lutte contre la cybercriminalité au parquet de Paris.

Les autorités françaises, l’ANSSI au premier rang, sont sur le qui-vive pour protéger les systèmes informatiques essentiels qui gèrent les transports, l’énergie, la sécurité, et les communications, cruciaux pour le déroulement de l’événement [31]. 350 entités sont pilotés par l’ANSSI, dont 80 critiques [32]. La sécurisation des données personnelles des milliers de visiteurs est également capitale pour prévenir les risques de fraude et d’usurpation d’identité dans le cas de tentatives d’attaques terroristes. Par ailleurs, les plateformes de diffusion des jeux sont des cibles potentielles pour des attaques par dénis de service (DdoS, voir définition plus haut), qui pourraient perturber la transmission des compétitions (ex : le chrono qui s’arrête en finale du 100m, une piscine olympique plongée dans le noir, des accès aux enceintes perturbés…) et donc la réputation de la France à l’international.

“On s’attend à ce que ce soit considérable”, déclarait à l’AFP le général Christophe HUSSON, à la tête du ComCyber-MI (Gendarmerie, poussant par exemple l’ANSSI à lancer un kit d’exercice prêt à l’emploi pour les entreprises, pour se préparer à une crise cyber [33].

Nous espérons que cet article, qui a eu comme objectif de synthétiser les menaces, les parades et les enjeux de cybersécurité actuels, aura éclairé et contribuera à passer le cap pour préparer le changement d’échelle du champ de bataille qui s’ouvre devant nous.

Sources

[1] ANSSI : « Panorama de la cyber menace 2023-2024 », février 2024[2] “Cyberattaques: L’Anssi doit traiter les menaces de masse, selon son patron V. Strubel, avril 2023

[3] Incyber, janvier 2024

[4] Figaro, mais 2021

[5] SCMAFAZINE, août 2023

[6] Office of the director of us national intelligence, octobre 2023

[7] Thales, 2022

[8] Mckinsey & Company, mars 2022

[9] Pluralsight, novembre 2023

[10] Cloud security alliance, mars 2024

[11] World economic forum, juin 2023

[12] Kit de sensibilisation aux risques numériques, 2019

[13] ANSSI, septembre 2023

[14] L’Express, octobre 2023

[15] It for business, avril 2024

[16] Incyber, août 2023

[17] ANSSI, juin 2023

[18] CERT-FR, octobre 2021

[19] Economie.gouv, février 2022

[20] Ecole Polytechnique, janvier 2024

[21] Le Monde Informatique, janvier 2022

[22] Le monde informatique, novembre 2023

[23] Le Monde Informatique, juin 2023

[24] Maddyness, février 2022

[25] France Diplomatie, janvier 2022

[26] Insight, novembre 2022

[27] France Info, janvier 2022

[28] Ecole de la guerre Économique, mars 2023

[29] Cyber Management School, avril 2024

[30] WIMI, décembre 2021

[31] Le Figaro, mars 2024

[32] Strategies, janvier 2024

[33] Le Monde Informatique, décembre 20

Une brève histoire de la cybersécurité

L’histoire de la cybersécurité est en constante évolution, intimement liée à l’essor des technologies de l’information et de la communication. Des premiers virus informatiques des années 1970 aux cyberattaques sophistiquées d’aujourd’hui, la cybersécurité s’est imposée comme un enjeu majeur pour les individus, les entreprises et les gouvernements.

1/ Les origines (1960-1970)

Dès les années 1960, des réflexions sur la sécurité des systèmes informatiques ont commencé à émerger.

En 1969, le projet ARPANET, précurseur d’internet, a vu le jour. Il a permis aux chercheurs et aux scientifiques de différentes universités et institutions de communiquer et de partager des informations. Cependant, il a également ouvert la voie à de nouvelles menaces.

En 1971, Bob Thomas a développé Creeper, un programme inoffensif conçu pour se propager d’un ordinateur à l’autre sur ARPANET. Ce programme a démontré la possibilité pour un code de se propager sur un réseau, jetant les bases des virus informatiques ultérieurs.

En 1974, le premier virus malveillant, « Elk Cloner », a été créé par un étudiant pour infecter les systèmes Apple II.

2/ L’essor de la menace (1980-1990)

Les années 1980 et 1990 ont connu une explosion de la cybercriminalité.

En 1983, en réponse à l’épidémie du virus Elk Cloner, John McAfee développe VirusScan, le premier antivirus commercial.

En 1988, un événement majeur attire l’attention du monde entier sur la gravité de la cybercriminalité : le virus Morris, créé par inadvertance par un étudiant de Cornell University.

Ce virus infecte plus de 6 000 ordinateurs connectés à internet.

Les années 1990 voient l’émergence de groupes de hackers célèbres, comme le Chaos Computer Club et Legion of Doom.

Cet essor de la cybercriminalité dans les années 1980 et 1990 a eu plusieurs conséquences importantes :

- Prise de conscience accrue par les entreprises et les gouvernements.

- Investissement dans la sécurité pour contrer les menaces croissantes.

- Une collaboration internationale pour lutter contre la cybercriminalité devient évidente.

3/ Mise en place d’une réglementation (années 2000)

Les années 2000 ont vu l’émergence de la cybercriminalité organisée. Des groupes structurés, comme le Russian Business Network, ont exploité des vulnérabilités logicielles pour voler des données sensibles et extorquer des fonds aux entreprises.

Des attaques ciblées ont commencé à viser des infrastructures critiques, telles que les centrales électriques et les réseaux de transport.

En réponse aux menaces croissantes, la décennie 2000 a connu un effort accru de normalisation et de réglementation en matière de cybersécurité.

La loi Gramm-Leach-Bliley (GLBA) aux États-Unis en 1999 ont imposé des obligations aux entreprises de protéger les données financières des clients.

Cette période a également été marquée par l’essor de la cybersécurité en tant que profession à part entière. La demande croissante en experts qualifiés a conduit à la création de formations spécialisées et de certifications professionnelles en cybersécurité.

4/ Défis contemporains (années 2010 à nos jours)

Le paysage de la cybersécurité n’a cessé d’évoluer au cours des années 2010 et continue de se complexifier aujourd’hui. L’essor de nouvelles technologies et tendances a créé de nouveaux défis et exigences en matière de sécurité.

92% des Français accèdent à Internet tous les jours

5/ Quelques exemples marquants de cyberattaques

Attaque de TV5Monde en 2015

Le 8 avril 2015, TV5Monde a été la cible d’une cyberattaque de grande envergure qui a perturbé la diffusion des programmes pendant plusieurs heures et a également touché ses sites web et ses réseaux sociaux.

Nombre de personnes touchées : 1 milliard. [1]

Les auteurs de l’attaque se sont identifiés comme étant le « Cybercalifat », un groupe de pirates informatiques affiliés à l’organisation terroriste État islamique.

Attaque de Yahoo

En décembre 2016, Yahoo a révélé qu’une cyberattaque avait eu lieu en 2013.

Elle a affecté l’ensemble des 3 milliards de comptes d’utilisateurs, sans que l’entreprise ne s’en aperçoive.

Les pirates informatiques, soupçonnés d’être liés à un groupe russe, ont réussi à mettre la main sur une quantité effarante de données personnelles. Noms, adresses email, numéros de téléphone,

L’entreprise a été condamnée à payer 35 millions de dollars et a été contrainte d’engager des sommes colossales pour renforcer ses systèmes de sécurité.

Attaque de WannaCry en 2017

L’attaque de WannaCry a été une cyberattaque mondiale de grande envergure repérée pour la première fois en mai 2017.

Le ransomware WannaCry a infecté plus de 230 000 ordinateurs dans 150 pays.

De nombreuses entreprises ont été contraintes de suspendre leurs activités pendant plusieurs jours, ce qui a entraîné des pertes financières importantes. Des hôpitaux ont également été touchés, ce qui a mis en danger la vie de patients.

Cette attaque aurait fait perdre plus de 4 milliards de dollars à travers le monde.

Attaque de l’hôpital de Dax en 2022

Le 8 février 2022, l’hôpital de Dax a été victime d’une cyberattaque. Il est probable que les pirates informatiques aient utilisé un ransomware pour infecter les systèmes de l’hôpital, qui crypte les fichiers des utilisateurs et exige une rançon pour les déchiffrer. L’hôpital a été contraint d’annuler des opérations chirurgicales et des consultations.

Attaque du Centre Hospitalier Sud Francilien en 2022

Le groupe Lockbit 3.0 a piraté les systèmes informatiques de l’hôpital, chiffrant ses données et exigeant une rançon de plusieurs millions de dollars.

Face au refus de payer, ils ont publié en septembre 2022 sur internet 11 Go de données sensibles dérobées : des numéros de sécurité sociale et des informations médicales de patients.

L’activité de l’hôpital a été fortement perturbée pendant plusieurs semaines. Les systèmes informatiques étant hors d’usage, l’ensemble du personnel a dû se rabattre sur l’utilisation du papier et des crayons pour enregistrer les informations des patients. Une situation qui a considérablement ralenti les opérations hospitalières.

À la suite de cette attaque, le CHSF a renforcé sa sécurité informatique pour éviter de nouveaux incidents. Cet événement met en lumière la vulnérabilité des établissements de santé face aux cybercriminels et la nécessité pour eux d’avoir des plans de réponse solides en cas d’attaque.

Attaque de France Travail en 2024

France Travail (anciennement Pôle Emploi) a été victime d’une cyberattaque massive entre le 6 février et le 5 mars 2024.

Cette attaque a entraîné le vol des données personnelles 43 millions de comptes.

Les données compromises incluent des noms, adresses, numéros de sécurité sociale, dates de naissance, et des informations sur les situations professionnelles.

Cette cyberattaque est l’une des plus importantes jamais subie par une administration française.

Sources

[1] Estimation de TV5 MondeThibault de Montbrial donnait une conférence :

« Les territoires face à l’enjeu de la sécurité publique ».

Le président de la CCI de Limoges et le président de l’agglomération de Limoges ont ouvert la conférence qui a réuni une cinquantaine de personnes (principalement des décideurs économiques).