– par Maëlys Gery, membre du CRSI

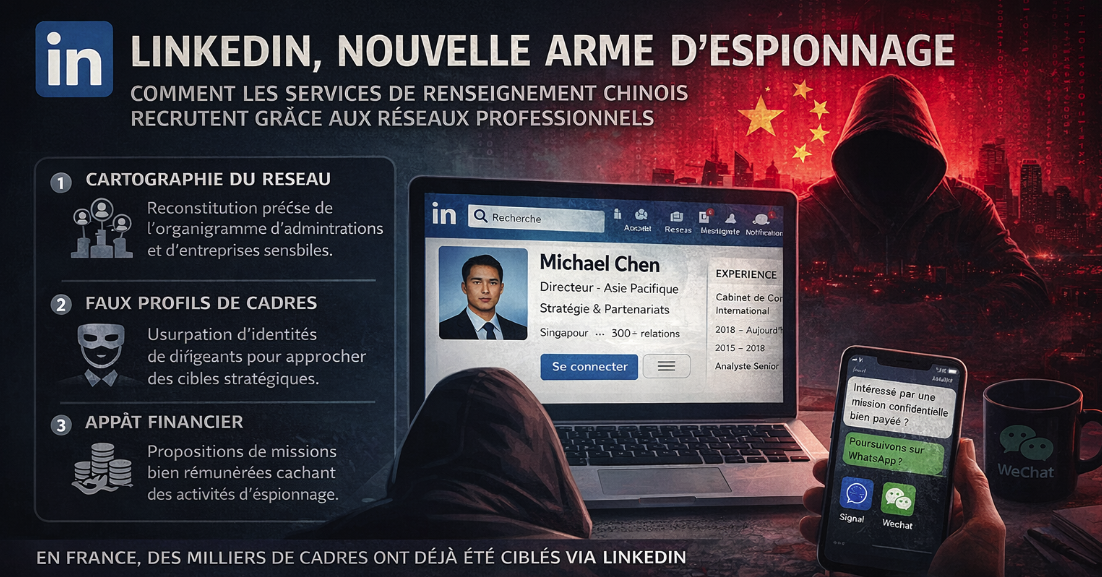

L’utilisation des réseaux sociaux grand public, et particulièrement de LinkedIn, par les services de renseignement étrangers (notamment chinois) marque un tournant dans les méthodes d’ingérence. Ce qui était autrefois un espace de réseautage professionnel « ennuyeux » est devenu un vivier stratégique pour le recrutement d’agents et le vol de données.

LA VULNÉRABILITÉ STRUCTURELLE DES RÉSEAUX PROFESSIONNELS

LinkedIn offre une transparence paradoxalement dangereuse pour les organisations sensibles :

- Cartographie en temps réel : La précision des profils permet aux services étrangers de reconstituer l’organigramme complet d’une administration ou d’une entreprise stratégique.

- Ciblage psychologique : Les agents repèrent facilement les profils vulnérables, tels que les employés en quête de reconnaissance, les fonctionnaires frustrés par leur carrière ou les individus ayant des besoins financiers.

- L’usurpation d’identité : l’usage de « faux profils » de hauts dirigeants permet d’approcher des homologues en message privé pour extraire des informations confidentielles sous couvert de confraternité.

LE MODE OPÉRATOIRE DE L’APPROCHE VIRTUELLE AU RECRUTEMENT RÉEL

Le renseignement chinois a mis au point un processus de recrutement par étapes, particulièrement visible en République tchèque (rapport du BIS) et aux États-Unis :

- Couverture professionnelle : Création de profils de « chasseurs de têtes » ou de « cabinets de conseil » basés à Singapour ou Hong Kong.

- L’appât académique et financier : Des universitaires sont sollicités pour rédiger des rapports rémunérés. Ce qui semble être une mission légitime sert de « test » avant d’exiger des informations non publiques.

- La phase de « consolidation » : Les cibles sont invitées en Chine lors de voyages tous frais payés. Ces séjours visent à créer un lien de dépendance et un sentiment d’engagement envers les intérêts chinois.

UNE MENACE GLOBALE ET D’ENVERGURE ( ÉTATS-UNIS,FRANCE,EUROPE)

Le phénomène n’est plus marginal mais constitue une opération systémique :

- En France : Une note commune de la DGSI et de la DGSE révèle que plus de 4 000 cadres de grandes entreprises françaises ont été ciblés.

- Aux États-Unis : Des cas de corruption de fonctionnaires via LinkedIn ont été confirmés par le contre-espionnage et documentés par des enquêtes de presse (CNBC).

- Objectif géopolitique : Au-delà du simple vol de propriété intellectuelle, ces manœuvres visent à asseoir la Chine comme première puissance économique mondiale et à affaiblir l’influence des pays du G7.

LE FOCUS NATIONAL: LA FRANCE FACE À L’INGÉRENCE NUMÉRIQUE

L’alerte lancée par les services français souligne que l’Hexagone est une cible prioritaire, notamment en raison de son excellence dans les secteurs de la défense, de l’aérospatiale, de l’énergie et du luxe.

SECTEURS ET PROFILS PARTICULIÈREMENT VISÉS EN FRANCE

- Les hauts fonctionnaires et contractuels : possédant des clés de compréhension sur les politiques publiques ou les régulations à venir.

- Les cadres de la « Base Industrielle et Technologique de Défense » (BITD) : Détenteurs de secrets technologiques et de propriété intellectuelle.

- Les jeunes diplômés de grandes écoles : ciblés dès le début de leur carrière pour leur potentiel futur (stratégie du « pari sur l’avenir »).

LES PRÉCONISATIONS DE LA DGSI POUR LES COLLABORATEURS

Pour contrer cette « opération d’envergure », les services de renseignement français diffusent des conseils de vigilance spécifiques :

- Vérification de l’identité numérique : se méfier des profils trop parfaits ou « trop beaux pour être vrais » (photos générées par IA, parcours académique prestigieux mais sans recommandations réelles).

- Vérifier si le recruteur appartient réellement à l’entreprise citée via un canal tiers (site officiel, standard téléphonique).

- La règle de la « discrétion numérique » : éviter de mentionner sur son profil des détails trop précis sur des projets classifiés ou des technologies sensibles.

- Limiter la visibilité de son réseau : les agents étrangers utilisent votre liste de contacts pour identifier qui travaille avec qui (cartographie de l’influence).

Détection du « signal d’alerte » (Red Flag) : toute proposition de rémunération excessive pour une note de synthèse ou une simple « consultation » doit être considérée comme suspecte et toute invitation à poursuivre la conversation sur des messageries cryptées (WhatsApp, WeChat, Signal) dès le premier contact est un marqueur fort de la méthode chinoise.